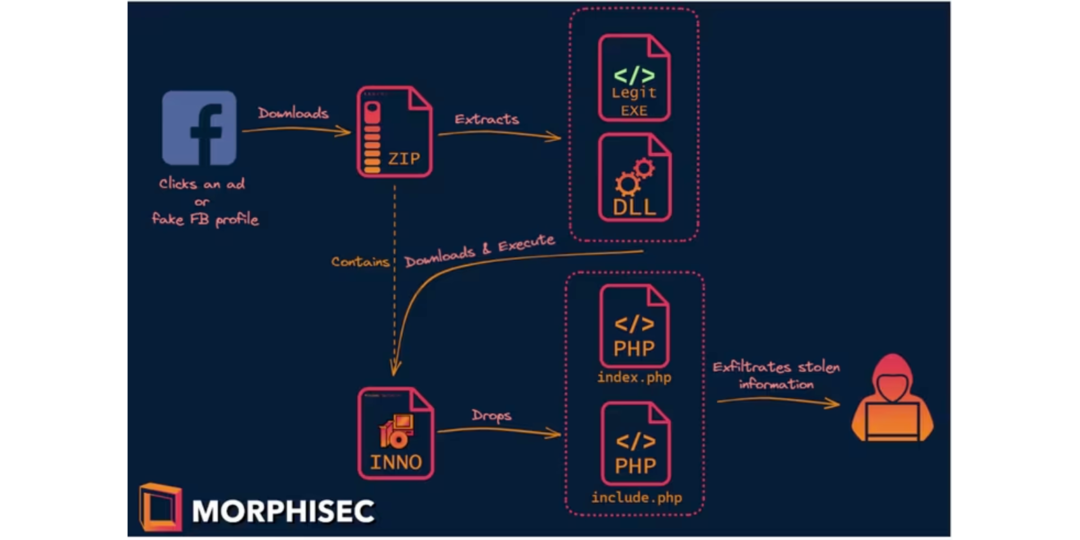

Самая жесть в циничности способа кражи ФБ учеток. Злоумышленники пользуются рекламой в Google Ads и фейковыми профилями Facebook, которые маскируют ссылку на загрузку вредоносных файлов под рекламы игр, контента для взрослых и крякнутого ПО.

В отчете Morphisec указано, что злоумышленники собирают конфиденциальную информацию включая данные для входа в систему, cookies, данные о рекламе, которая запускается с ФБ аккаунта, информацию о бизнес аккаунте.

Схема достаточно примитивна, если присмотреться, но к сожалению из-за уязвимостей в Windows она продолжает работать. Злоумышленники заманивают кликнуть на ссылку пользуясь рекламой в Google Ads (странно что ГА такое пропускает до сих пор) или Facebook. По ссылке якобы находится zip-файл “игры, фильма или крякнутой программы”, но на самом деле загруженный файл выполняет PHP-скрипты, которыми и крадут информацию.

Основная проблема уязвимости на сегодня это ОС Windows и ее фоновый загрузчик с библиотекой DLL.

Что такое DLL, человеческим языком описано в блоге Microsoft:

“В операционных системах Windows DLL-библиотека Comdlg32 выполняет общие функции, связанные с диалоговыми окнами. Каждая программа может использовать функции, содержащиеся в этой библиотеке DLL, для реализации диалогового окна “Открыть”. Это способствует повторному использованию кода и эффективному использованию памяти.

С помощью библиотеки DLL программу можно разделить на отдельные компоненты. Например, бухгалтерская программа может продаваться по модулям. Каждый модуль можно загрузить в основную программу во время выполнения, если он установлен. Так как модули являются отдельными, время загрузки программы ускоряется.”

Вредоносное ПО Infostealer обычно складывается из двух частей. Сперва запускается легальное приложение, когда юзер нажимает на вредоносную ссылку. Прила легальная, но содержит вредоносную библиотеку динамических ссылок, которую злоумышленники и используют в фоновой загрузке. Приложение в свою очередь запускает установщик, который распаковывает приложение PHP с набором запросов для кражи данных.

- не скачивай что попало по незнакомым линкам,

- вручную запрети Windows фоновое скачивание файлов,

- периодически меняй пароли от учеток,

- не привязывай на рабочие БМы личные карты

- вобще на мак переходи :), выбери себе партнерскую программу, где проходят розыгрыши яблочных гаджетов.

Стоить отметить, что расследование ведется с 2021 года, и группа компаний по кибербезопасности едва поспевает за темпами мошенников. Тех.инженеры Vulcan Cyber даже предлагали кардинально запретить Win фоновую загрузку, но в компании мелкомягких отклонили это предложение, ведь тогда пострадает скорость и без того медленной операционки. Пока идет расследование и нет готового решения, о безопасности своих данных нужно заботиться самостоятельно. Так что буть осторожен с акками и не ленись лишний раз перепроверять свои данные.